المدونة

ابق على اطلاع بأخبارنا الجديدة

تغييرات جذرية في شهادات SSL: دليلك للاستعداد للواقع الجديد

تخيل أن تضطر لتجديد كل أوراقك الثبوتية والشخصية كل ستة أشهر! هذا بالضبط هو الواقع الجديد الذي يلوح في أفق مديري مواقع الويب.

إذا كنت تعمل في مجال الويب منذ فترة، فأنت تعلم أن هذه ليست المرة الأولى التي يتم فيها تقليص صلاحية شهادات SSL. قبل عام 2015، كان بإمكانك إصدار شهادة صالحة لمدة تصل إلى 5 سنوات. كانت ميزة مريحة للغاية، وكأنك “تضبط إعداداتها وتنساها”. ولكن مع تطور التهديدات السيبرانية، تحولت تلك الراحة إلى ثغرة أمنية.

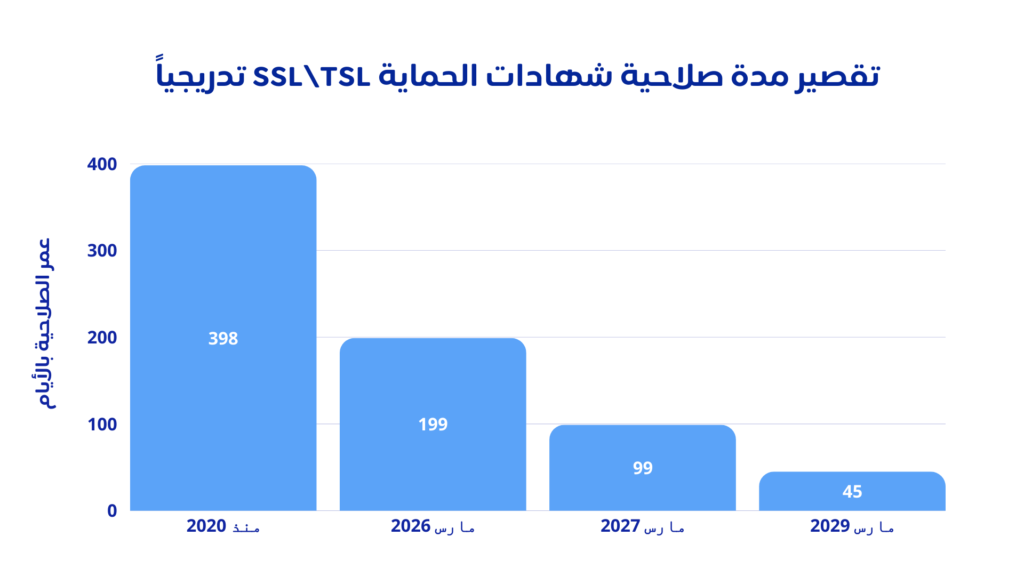

للحد من الوقت المتاح للقراصنة لاستغلال الشهادات المخترقة، بدأ القطاع في تقليص أعمارها الافتراضية بشكل حاد:

- 2015: تم تقليص الحد الأقصى لصلاحية الشهادة إلى 3 سنوات.

- 2018: تم تخفيضها مرة أخرى إلى عامين فقط (825 يوماً).

- 2020: فرضت المتصفحات الكبرى الحد الأقصى الذي نستخدمه اليوم، وهو 398 يوماً (حوالي عام واحد).

لسنوات عديدة، استمتعنا براحة البال التي يوفرها تجديد الشهادة سنوياً. لكن للأسف، بالنسبة للمطورين ومديري المواقع، هذه الأيام تقترب من نهايتها. بعد تصويت حاسم من منتدى (CA/Browser Forum)، سيتم تقليص الحد الأقصى لصلاحية شهادات SSL تدريجياً وبقوة خلال الأشهر القادمة، ليصل إلى حد أقصى صارم يبلغ 47 يوماً فقط بحلول مارس 2029.

الجدول الزمني للتغييرات القادمة

قد يبدو عام 2029 بعيد المنال، إلا أن التغييرات الفعلية ستبدأ بالظهور حالاً في شهر مارس الجاري. لن تنتظر منظمة شهادات SSL (CA/Browser Forum) ثلاث سنوات لتطبيق هذه التغييرات، بل ستبدأ بتقليص صلاحيات شهادات SSL على مراحل، بدءاً من الآن.

- 15 مارس 2026: تنخفض الصلاحية إلى 200 يوم (سيتم اقتطاع 198 يوماً دفعة واحدة).

- مارس 2027: تنخفض الصلاحية إلى 100 يوم.

- مارس 2029: تنخفض الصلاحية إلى 47 يوماً فقط.

خطر شهادات SSL منتهية الصلاحية

قد تتساءل:لماذا هذا التغيير؟و لماذا نصلح ما لم يفسد؟

الحقيقة المرة هي أن الشهادات طويلة الأمد تشكل خطراً أمنياً هائلاً. فإذا تم سرقة مفتاحك السري (Private Key)، يمكن للقراصنة انتحال شخصية موقعك بسهولة، وفك تشفير بياناتك، إنها باختصار “جنة للقراصنة”، حيث يمكنهم استغلالها لسرقة هويتك طوال الفترة المتبقية من صلاحية الشهادة.

هذا ليس مجرد تنظير، بل حدث بالفعل مع كبرى شركات العالم. في عام 2022، تمكنت مجموعة من المخترقين من سرقة شهادتي توقيع أكواد تابعتين لشركة NVIDIA. ورغم أن الشهادتين كانتا قديمتين ومنتهيتي الصلاحية منذ سنوات، إلا أنهما كانتا صالحتين بما يكفي لخداع نظام ويندوز. استخدمهما القراصنة فوراً لتوقيع برمجيات خبيثة وجعلها تبدو كتعريفات رسمية لتجاوز برامج الحماية.

في عالم مثالي، كنا لنقوم ببساطة بـ “إلغاء” تلك المفاتيح المسروقة فوراً. لكن كما أثبتت حادثة NVIDIA، فإن عملية الإلغاء (Revocation) بطيئة ومعيبة، حيث اضطرت مايكروسوفت للاعتماد على “قوائم إلغاء الشهادات” (CRLs) المعقدة ودفع تحديثات كاملة لنظام ويندوز لمجرد إيقاف البرمجيات الخبيثة. وحتى وصول تلك التحديثات، كان القراصنة يعيثون فساداً بحرية.

وجهة نظر آبل: هذا “التأخير في الإلغاء” تحديداً هو ما استندت إليه شركة Apple كدافع رئيسي للتحول إلى نظام الـ 47 يوماً، حيث جادلت آبل بأن الأنظمة الحالية لإلغاء الشهادات غير موثوقة لسببين:

- تجاهل المتصفحات لها: لتسريع التصفح، تتخطى العديد من المتصفحات فحص “قوائم الإلغاء” تماماً.

- فقدان الثقة: ترى آبل أن المعلومات الموجودة في الشهادة تصبح “أقل موثوقية” مع مرور كل يوم (كأن يتغير مالك النطاق أو يُسرق المفتاح).

الرؤية الاستراتيجية: هدف القطاع التقني من تقليص عمر الشهادات هو ترسيخ “المرونة التشفيرية” (Crypto-Agility). فمع اقتراب تهديد الحوسبة الكمية للتشفير التقليدي، يصبح التحول إلى تقنيات تضمن أتمتة وسلاسة كاملة لعمليات تغيير إعدادات التشفير أمراً حتمياً، بدلاً من الاعتماد على التدخلات اليدوية المعقدة.

هل يعني هذا أنني سأضطر لتجديد شهادتي يدوياً كل 7 أسابيع؟

الإجابة تعتمد بشكل كبير على بيئة الاستضافة والأدوات التي تستخدمها:

- الشهادات المجانية (مثل Let’s Encrypt): إذا كنت تعتمد على الشهادات المجانية، فإن مزودين مثل Let’s Encrypt يستخدمون بروتوكول ACME لأتمتة العملية بالكامل. من خلال تثبيت أداة بسيطة (مثل Certbot أو acme.sh) على خادمك، ستقوم المنظومة تلقائياً بالتحقق من نطاقك، وجلب الشهادة الجديدة، وتثبيتها في الخلفية قبل انتهاء صلاحية القديمة دون أي تدخل منك.

- الشهادات المدفوعة (الاحترافية): إذا كانت شركتك تشتري شهادات من مزودين تجاريين (مثل DigiCert)، فالتجديد اليدوي أصبح أيضاً من الماضي. يدعم هؤلاء المزودون الآن بروتوكول ACME بالكامل ويقدمون منصات لإدارة دورة حياة الشهادات (CLM). أنت فعلياً تشتري “اشتراكاً” لمدة عام، وتقوم برامجهم تلقائياً بتبديل ونشر الشهادات قصيرة الأجل على خوادمك في الخلفية.

شارك:

قراءة المزيد من المقالات

البنية المفتوحة، والنمو الوطني: لماذا تُعد أسس ال…

لماذا لم يعد تطبيق Zero Trust اختيارياً في عام 20…

أساسيات استضافة VPS: كيف تستخدم خادم Linux VPS ال…

تخلّص من تعقيدات الـ VPN التقليدي.. وانطلق نحو وص…

اترك تعليقاً