المدونة

ابق على اطلاع بأخبارنا الجديدة

تطور التهديدات السيبرانية في 2025: فهم التحديات الرقمية

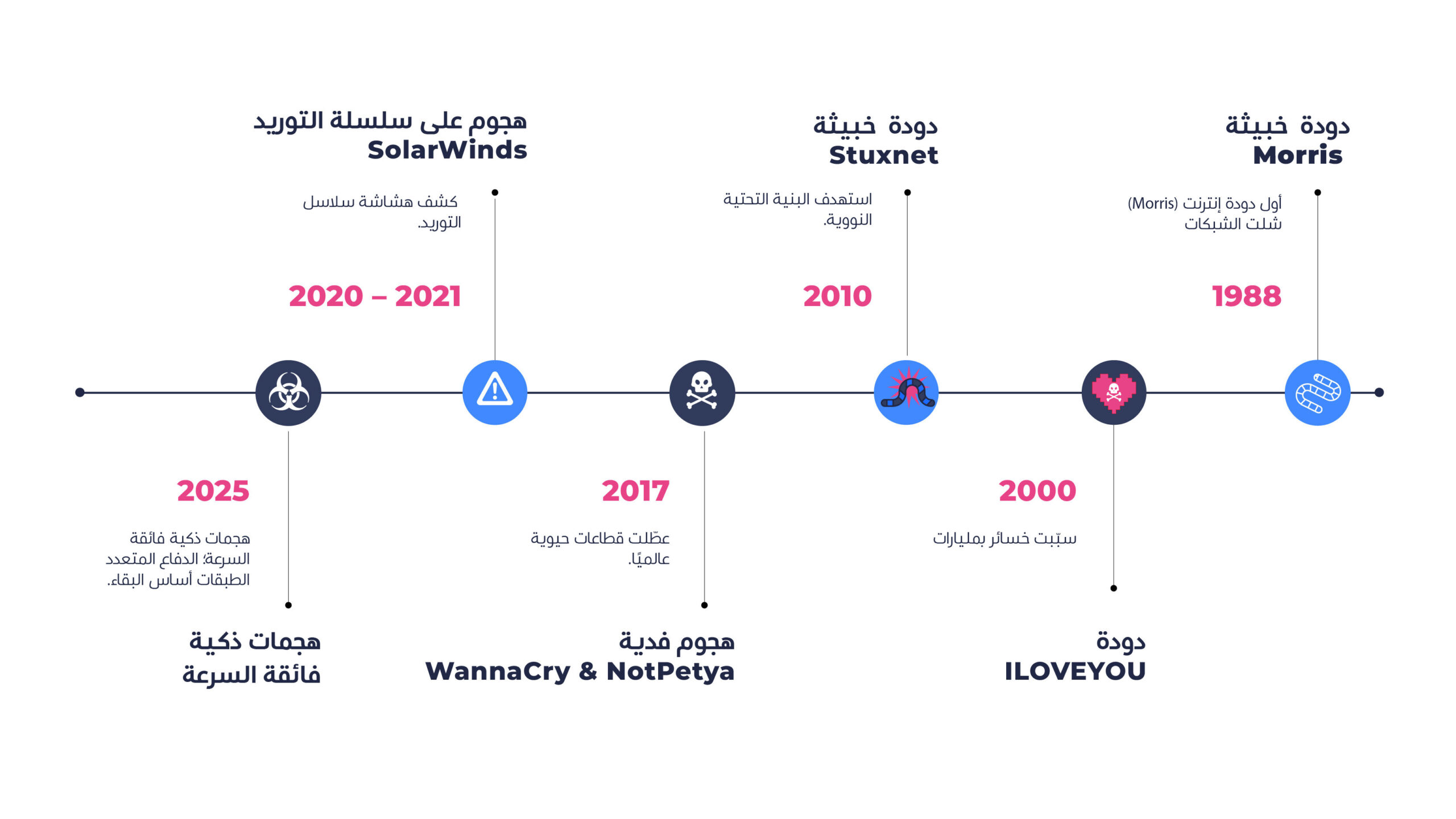

أصبحت الجرائم السيبرانية اليوم ثالث أكبر قوة اقتصادية في العالم بعد الولايات المتحدة والصين، بتكلفة سنوية تصل إلى تريليونات الدولارات. تطورت التهديدات السيبرانية منذ ثمانينيات القرن الماضي، حيث بدأت بفيروسات بسيطة بدافع الفضول، لتتحول اليوم إلى تهديد عالمي متقدم يستهدف الأفراد والشركات والحكومات على حد سواء.

وبزرت خطورة هذه الجرائم مع دودة ILOVEYOU في (2000) التي عطلت ملايين أنظمة البريد الإلكتروني، بينما استهدفت Stuxnet في (2010) البنية التحتية النووية الإيرانية، وأدت هجمات الفدية مثل WannaCry وNotPetya في (2017) إلى شل المستشفيات والبنوك وشبكات النقل حول العالم.

تطور الهجمات السيبرانية

اليوم، التهديدات السيبرانية أصبحت أسرع وأكثر ذكاءً وأتمتة، مدفوعة بالذكاء الاصطناعي ومخاطر ناشئة مثل الحوسبة الكمية. لم يعد السؤال ما إذا كان الهجوم سيحدث، بل مدى استعدادنا عند وقوعه.

وجه الجريمة السيبرانية اليوم

تعرّف الجريمة السيبرانية على أنها جميع الأنشطة غير القانونية عبر الإنترنت، من سرقة البيانات إلى تعطيل الخدمات. وقد توسع نطاقها بشكل كبير من:

- البرمجيات الخبيثة وهجمات الفدية: فيروسات، ديدان، أحصنة طروادة، وفدية تقفل الملفات. تستهدف أنواع البيانات والنسخ الاحتياطية معًا، وظهرت خدمات الفدية كخدمة (RaaS) لتسهيل الهجمات على غير المتخصصين.

- الهندسة الاجتماعية والتصيد الاحتيالي: خداع المستخدمين لكشف كلمات المرور أو معلومات حساسة، مع قدرة الذكاء الاصطناعي على إنتاج رسائل تصيد وفيديوهات مزيفة يصعب كشفها.

- هجمات الشبكة والخدمات: البوتنت، هجمات DDoS، و هجمات MITM التي تعطل الأنظمة، بالإضافة الى أجهزة إنترنت الأشياء (IoT) والأطراف الطرفية توسّع سطح الهجوم خارج الشبكات التقليدية.

- هجمات بيانات الاعتماد: هجمات القوة الغاشمة وحشو بيانات الدخول تمنح المهاجمين وصولًا غير مصرح به للحسابات. تُباع بيانات تسجيل الدخول المسروقة في Dark Web، مما يغذي هجمات واسعة النطاق.

- هجمات سلسلة التوريد والتهديدات المتقدمة: يستغل المهاجمون الموردين وتحديثات البرمجيات والخدمات الموثوقة لاختراق الأنظمة. اعتماد سياسة Zero Trust والتحديث المستمر يساعد في التصدي للهجمات المستمرة والمتطورة (APT).

لا يزال الاعتماد على تقنيات الدفاع الأساسية لمواجهة التهديدات السيبرانية مثل الجدران النارية، برامج مكافحة الفيروسات، أنظمة كشف التسلل، التشفير، المصادقة متعددة العوامل (MFA)، والشبكات الافتراضية الخاصة (VPN) أمرًا ضروريًا. لكن في عام 2025، يستغل المهاجمون ثغرات تكوين السحابة، والذكاء الاصطناعي، والفيديوهات الاحتيال المزيفة (Deepfakes)، إضافة إلى مخاطر الحوسبة الكمية المتطورة، مما يزيد الضغط على فرق الأمن، خصوصًا تلك التي تعاني من محدودية الموارد أو بنية تحتية قديمة.

ملاحظة: التشفير تقنية أساسية لحماية البيانات، حيث يحولها إلى صيغة غير قابلة للقراءة إلا للمستخدمين المصرح لهم، ويؤمن البريد الإلكتروني، الملفات السحابية، والمعلومات الحساسة. مع تهديد الحوسبة الكمية، قد تصبح بعض خوارزميات التشفير التقليدية عرضة للاختراق أسرع من المتوقع، مما يجعل الحفاظ على تشفير قوي ومحدث ضرورة أساسية.

تحديات الأمن السيبراني في ليبيا

أدى توسع الخدمات الرقمية في ليبيا إلى تصاعد كبير في التهديدات السيبرانية، إذ أظهر تقرير الهيئة الوطنية لأمن وسلامة المعلومات NISSA لسنة 2024 أن حوالي 55٪ من الثغرات الأمنية في الانظمة لم يتم إصلاحها، مما يضع القطاعات الحيوية في مواجهة مخاطر كبيرة.

على مدار السنوات الماضية، راقبت العنكبوت الليبي تصاعد الهجمات السيبرانية، من حملات التصيد وهجمات DDoS وتسريبات البيانات، إلى اختراق المواقع الحيوية، وطوّرنا حلول حماية فعّالة تتوافق مع الاحتياجات المحلية والمعايير العالمية. وفي الوقت نفسه، تعززت الدفاعات الوطنية عبر تشريعات مهمة، بما في ذلك قوانين مكافحة الجريمة السيبرانية وتنظيم المعاملات الإلكترونية.

رغم هذه الإجراءات، يظل الوعي المحلي بالتهديدات السيبرانية منخفضًا، مما يبرز الحاجة للعمل على رفع الوعي جنبًا إلى جنب مع الاستثمارات التكنولوجية والتقنية. بينما نواصل دعم المجتمع ببنية تحتية آمنة، وحماية متقدمة للويب، وبرامج توعية للحفاظ على مستقبل ليبيا الرقمي.

ملاحظة: في 2023، احتلت ليبيا المرتبة 90 عالميًا في الأمن السيبراني، بمعدل 28.78 على مؤشر الأمن السيبراني العالمي. تم الكشف عن الثغرات عندما أدى هجوم سيبراني في مايو 2023 إلى اختراق بيانات العملاء في قطاع الاتصالات، بما في ذلك المعلومات المالية وجوازات السفر المستخدمين.

بناء جدار الدفاع الرقمي

يعتمد الأمن السيبراني اليوم على طبقات متعددة من الدفاع، تجمع بين التكنولوجيا المتقدمة، اليقظة التشغيلية، والوعي البشري. في العنكبوت الليبي، نبني هذه الدفاعات من خلال حلول شاملة تحمي المؤسسات والأفراد من التهديدات الحديثة التي تستهدف البريد الإلكتروني، البيئات السحابية، تطبيقات الويب، ونقاط النهاية ( الحواسيب، الهواتف، والأجهزة الذكية).

- هيكلية Zero Trust : تمنع التهديدات الداخلية وسرقة البيانات والتحرك الجانبي غير المصرح به عبر التحقق الديناميكي من كل طلب وصول.

- الذكاء الاصطناعي والتعلم الآلي: يعززان الكشف الفوري عن التهديدات من خلال تحديد السلوكيات غير الطبيعية والنشاطات المشبوهة، وتمكين الدفاع الآلي قبل حدوث الضرر.

- التشفير والتحديثات: لحماية الاتصالات والملفات السحابية والبريد الإلكتروني، مع سد الثغرات البرمجية والأنظمة.

- استراتيجيات النسخ الاحتياطي والاستعادة: لضمان استمرارية العمل ضد الفدية أو الحذف العرضي أو أعطال النظام، مع نسخ احتياطية آمنة وخطط استرداد مجربة.

- حماية نقاط النهاية: حماية الحواسيب المحمولة، الأجهزة المحمولة، وأجهزة IoT من البرمجيات الخبيثة والتجسس والاختراقات المستهدفة.

على المستوى الفردي، النظافة السيبرانية أساسية. كلمات مرور قوية، مصادقة متعددة العوامل، نسخ احتياطية آمنة، والتحقق من الرسائل غير المتوقعة، والتدريب الصحيح تمنع الهندسة الاجتماعية وسرقة الهوية. وفي الوقت نفسه، تتطلب الهجمات المدفوعة بالذكاء الاصطناعي، والثغرات السحابية، ومخاطر الحوسبة الكمية المستقبلية دفاعات تكيفية وإدارة مخاطر استباقية للامتثال للأنظمة والبقاء متقدمين على التهديدات المتطورة.

في 2025، أصبحت الجريمة السيبرانية تهديدًا آليًا متقدمًا بالذكاء الاصطناعي يؤثر على الجميع. بالنسبة لليبيا، يكمن الحل في الجمع بين التكنولوجيا، السياسات، والوعي لبناء نظام رقمي قوي ومرن.

تدعمكم شركة العنكبوت الليبي ببنية تحتية آمنة وحماية متقدمة وبرامج توعية، ليضمن لكم الحماية المستمرة. تابعونا لمزيد من النصائح والتحديثات والإرشادات العملية لتحمي نفسك ومؤسستك .

شارك:

قراءة المزيد من المقالات

البنية المفتوحة، والنمو الوطني: لماذا تُعد أسس ال…

لماذا لم يعد تطبيق Zero Trust اختيارياً في عام 20…

أساسيات استضافة VPS: كيف تستخدم خادم Linux VPS ال…

اترك تعليقاً